Boris Delgado Riss

Gerente de TIC

Carlos Manuel Fernández

Asesor Estratégico de TI

AENOR

El avance y evolución de las Tecnologías de la Información y Comunicación (TIC) no cesa y su vertiginoso desarrollo es de tal magnitud, que la cuarta revolución industrial y la Transformación Digital están teniendo un profundo impacto en las organizaciones, en las industrias y en la sociedad. Es el caso del despliegue de nuevos escenarios tecnológicos como SMAC (Social-Mobility-Analytics-Cloud) y el desarrollo de la denominada Industria 4.0 (OT-Tecnologías de la Operación + IoT-Internet de las Cosas). Hay que considerar también la mejora de los sistemas de comunicación como 5G y el avance de los modelos de Inteligencia Artificial y Machine Learning. Todo ello, dirigido por los datos (Data-Driven), configura un escenario donde surgen nuevas ciberamenazas y ciberriesgos en esta R-Evolución Digital; y es que se trata de una revolución considerando la evolución continua digital.

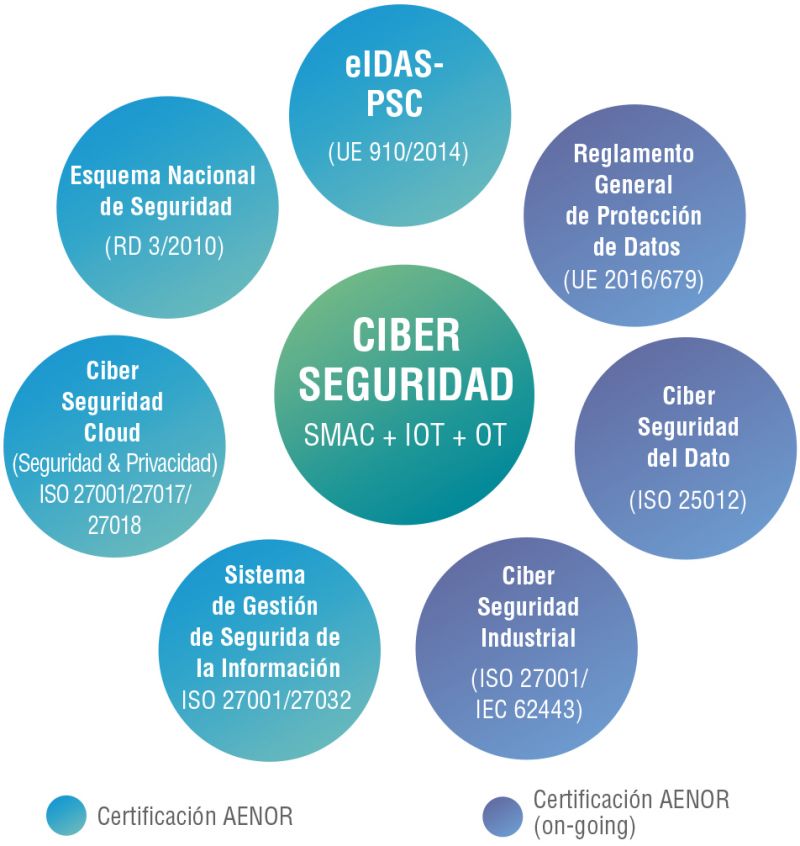

En este marco, AENOR diseñó el Ecosistema de Ciberseguridad y Privacidad para la nueva era digital, basado en estándares/normas internacionales ISO, así como en actuales leyes y reglamentaciones españolas y europeas (ver figura 1.). Es un hecho que la ciberseguridad es transversal a cualquier sistema/tecnología de información utilizada por las organizaciones. Así, dentro de este Ecosistema, se tienen como herramientas básicas para la prevención y defensa en ciberseguridad el estándar internacional ISO/IEC 27001 de Sistemas de Gestión de la Seguridad de la Información y el Real Decreto Español 3/2010 por el que se regula el Esquema Nacional de Seguridad (ENS), donde se consideran tres aspectos claves:

- El análisis, gestión y mitigación de los ciberriesgos en las Tecnologías de la Información y las comunicaciones (TIC) de las organizaciones.

- Los principales controles/medidas para una protección adecuada de la información, los servicios y sistemas de la organización.

- El ciclo de mejora continua (PDCA-Plan, Do, Check, Act).

El World Economic Forum en su último Global Risks Report 2018 sitúa en el ranking de los cinco riesgos más importantes para las organizaciones, en tercera y cuarta posición, a los riesgos de ciberataques, y al robo o fraude de los datos, respectivamente. Por su parte, el informe de 2018 de ISMSForum y AGERS (Asociación Española de Gerencia de Riesgos y Seguros), apunta como los tres principales ciberriesgos en su top ten:

- La fuga de información, bien por descuido, bien como consecuencia de un ataque.

- El ransomware, software malicioso que encripta la información de la víctima, y pide un rescate para su descifrado.

- Phishing, tipo de ataque dirigido a los clientes de banca on line, que suplanta la web real del banco, identificando como posible causa el descuido de los usuarios/empleados de las organizaciones.

El INCIBE, Instituto Nacional de Ciberseguridad de España, estima que el 66 % de las organizaciones de más de diez empleados no dispone de una política de seguridad y que solo el 38,5 % de las organizaciones adoptan una actitud preventiva ante las incidencias de seguridad. Solo el CCN-CERT, Centro de Respuesta a Incidentes de Seguridad del Centro Criptológico Nacional, gestionó 38.192 incidentes en 2018 (43 % más que en 2017).

De esta manera, para hacer frente a este escenario, los Chief Information Security Officer (CISO) o responsables de seguridad de las organizaciones tienen como aliado el mencionado Ecosistema de Ciberseguridad y Privacidad para la nueva era digital de AENOR, que les permite identificar y gestionar las ciberamenzas y ciberriesgos actuales y afrontar tres cuestiones fundamentales:

- ¿Conoce y gestiona los ciberriesgos y las ciberamenazas que puedan afectar a su organización en la actual era digital?

- ¿Es capaz de detectar y gestionar un incidente de seguridad, informando de forma adecuada a sus stakeholders y valorando el impacto en su organización?

- ¿Se ha preguntado si sus datos o sus sistemas de información han sido comprometidos en los últimos seis meses?

Figura 1. Ecosistema de Ciberseguridad&Privacidad de AENOR

Fuente: AENOR-TIC. Marzo 2018

ISO/IEC 27001, el commodity de la ciberseguridad

La Norma ISO/IEC 27001 establece un Sistema de Gestión de Seguridad de la Información que ya se considera como un commodity para las organizaciones, dado que en 2020 este estándar internacional cumplirá 15 años desde su publicación como norma ISO. Más de 500 organizaciones públicas y privadas de todo el mundo han confiado en AENOR para certificar su sistema de gestión de su (ciber)seguridad de acuerdo con la Norma ISO/IEC 27001.

El objetivo de esta certificación es claro: implantar la ciberseguridad orientada a los procesos y objetivos del negocio considerando el análisis de riesgos de TIC. Es el medio más eficaz para minimizar los riesgos, al asegurar que se identifican y valoran los procesos de negocio o servicios de Tecnologías de la Información (TI), activos y sus riesgos, considerando el impacto para la organización. Además, se implantan los controles y procedimientos más eficaces y coherentes en consonancia con la estrategia de negocio. Esta gestión eficaz de la ciberseguridad permite garantizar:

- La confidencialidad, asegurando que sólo quienes estén autorizados puedan acceder a la información.

- La integridad, asegurando que la información y sus métodos de proceso son exactos y completos.

- La disponibilidad, asegurando que los usuarios autorizados tienen acceso a la información y a sus activos asociados cuando lo requieran.

Además, facilita el cumplimiento legal relacionado, como es la protección de datos personales o la propiedad intelectual.

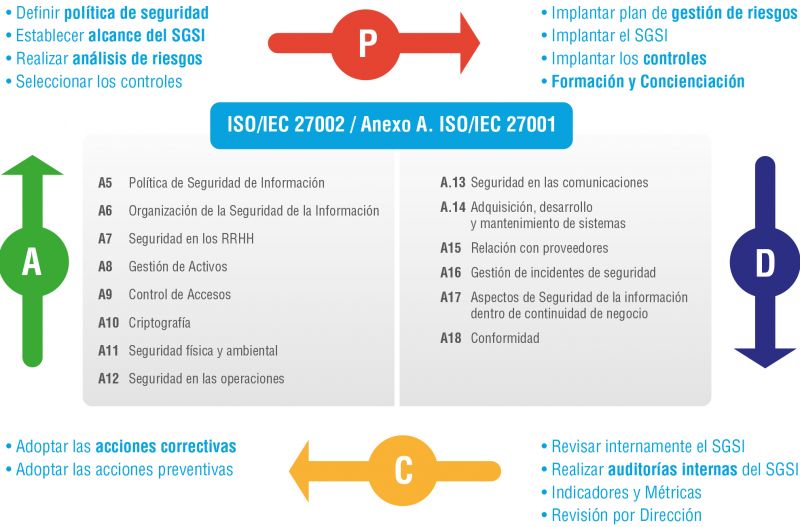

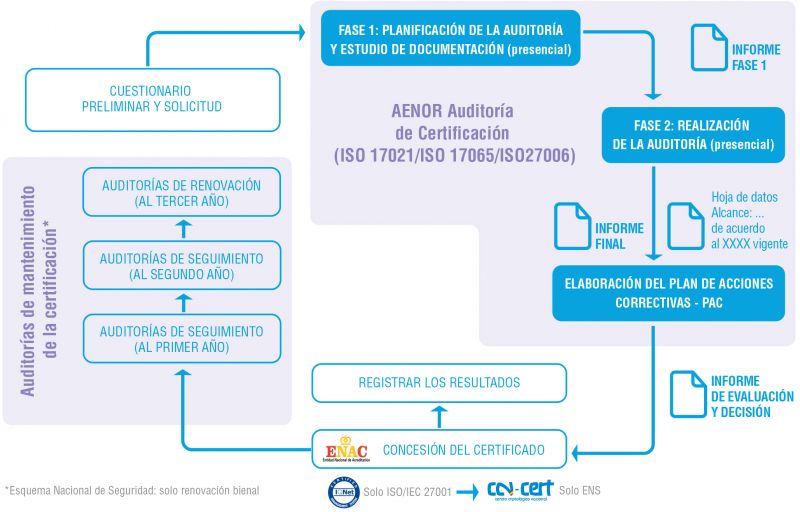

La Norma ISO/IEC 27001 sigue la estructura de alto nivel SL de ISO, y se apoya en los 114 controles del Anexo A. de la ISO 27001 o ISO 27002 (ver figura 2). Así, el proceso de auditoría de certificación de acuerdo con la Norma ISO/IEC 27001 está acreditado por la Entidad Nacional de Acreditación (ENAC) conforme con las Normas ISO 17021 e ISO 27006. El proceso es el que se describe en la figura 3. En este sentido, hay que señalar que AENOR fue pionera en obtener la acreditación de ENAC para certificar de acuerdo con la Norma ISO/IEC 27001 en el año 2008.

Hay que considerar varios aspectos para orientar la Norma ISO/IEC 27001 a la ciberseguridad:

- Análisis de riesgos orientado a procesos de negocio/servicios de TI.

- Relación con centros de respuesta a incidentes de seguridad y centros que previenen, monitoriza y controlan la ciberseguridad (CERT y SOC). Por ejemplo, CCN-CERT, INCIBE-CERT, etc.

- Auditorías técnicas de Pentest.

- Incidencias de seguridad (gestión y notificación desde la detección).

- Gestión de los parches y deployment

- (para la resolución de las inci-dencias).

- Plan de Contingencia de TIC/Ciber-resiliencia TIC.

Figura 2. Ciclo de Mejora Continua ISO/IEC 27001

Principales beneficios ISO/IEC 27001

La certificación ISO/IEC 27001 permite hablar un lenguaje de ciberseguridad orientado a los objetivos del negocio, involucrando a la alta dirección de las organizaciones. Además, hace posible la optimización de recursos y costes, orientando los presupuestos de ciberseguridad y la aplicación de controles donde la organización tiene mayores riesgos según sus procesos de negocio. Esto permite un ahorro de costes de ciberseguridad superfluos.

Por otra parte, facilita el cumplimiento de las distintas normativas que afectan a las organizaciones en lo que respecta a datos almacenados y privacidad, protección de datos y seguridad de la información en general. También proporciona a la organización mayor ciberresiliencia; esto es, pueden prevenir y gestionar las amenazas y riesgos, continuando con sus operaciones ante un incidente de ciberseguridad. Y mejora la imagen corporativa de la organización al obtener una certificación reconocida internacionalmente.

Por último, la auditoría de certificación y las auditorías de seguimiento de AENOR son una herramienta muy útil para la Dirección de las organizaciones para comprobar que el Sistema de Gestión de Seguridad de la Información (SGSI) cumple con los objetivos de ciberseguridad y con los objetivos de negocio. Además constituye un referente, ya que los auditores de AENOR en este ámbito cuentan con una amplia experiencia.

Existen varias soluciones integradas en ciberseguridad con la Norma ISO/IEC 27001 que son las que se especifican a continuación.

Ciberseguridad. Un SGSI basado en la Norma ISO/IEC 27001 se puede complementar con el estándar ISO 27032, que refuerza controles específicos para la ciberseguridad. Contempla ciberriesgos y ciberamenazas propias de esta nueva era digital, como ataques de ingeniería social, acceso no autorizado a sistemas informáticos (Hacking); o software malicioso de secuestro y cifrado de información (Ransomware). Además, incorpora controles relacionados con la seguridad en el desarrollo de software (security-by-design).

Ciberseguridad en cloud (seguridad y privacidad). Al SGSI según la ISO/IEC 27001 se le pueden incorporar las extensiones de controles que aportan seguridad (ISO 27017) y privacidad (ISO 27018) adicional para entornos cloud en cualquiera de sus modalidades (IaaS-Infraestructure as a Service, PaaS-Platform as a Service y SaaS-Software as a Service).

Ciberseguridad Industrial. Tomando como base el SGSI basado en la ISO/IEC 27001, y de acuerdo al análisis de riesgos sobre los procesos industriales y su Tecnología de Operación (OT), aplicamos controles propios para estos entornos industriales como son los de familia de las Normas ISA/IEC 62443.

ENS y su importancia para la Administración Pública

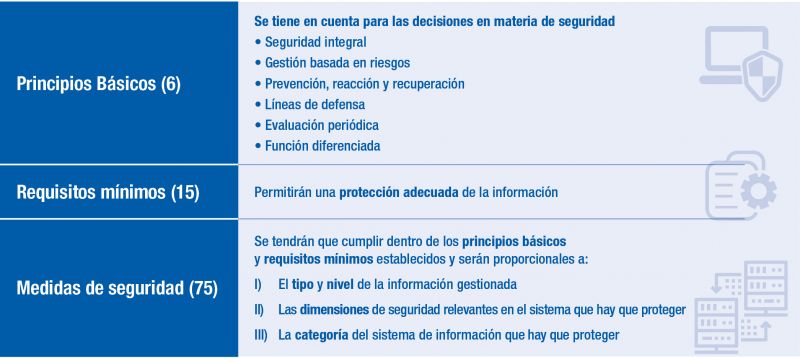

El Real Decreto 3/2010, por el que se regula el ENS, tiene como objetivo establecer la política de seguridad en la utilización de medios electrónicos a través de principios básicos y requisitos mínimos que permitan una protección adecuada de la información. Se crean así las condiciones necesarias de confianza en el uso de los medios electrónicos, a través de medidas (controles) de seguridad para garantizar la seguridad de los sistemas, datos, comunicaciones y servicios electrónicos. El ENS es de aplicación a las Administraciones Públicas españolas (Administración General del Estado, Comunidades Autónomas, Entidades Locales) y a aquellas organizaciones privadas que les proveen servicios o soluciones tecnológicas.

Al igual que el estándar internacional ISO/IEC 27001, se manejan varias dimensiones de Seguridad. En el caso del ENS son cinco y aseguran la confidencialidad, integridad, disponibilidad, autenticidad y trazabilidad de los sistemas de información, sus servicios y su información. El ENS es un esquema inspirado en la familia de estándares ISO 27000 y más concretamente en la Norma ISO/IEC 27001, por lo que su estructura y aplicación responde al modelo de Ciclo PDCA-Mejora continua, considerando análisis de riesgos e implantación de medidas/controles y la categorización de sus sistemas de información.

Los elementos principales del ENS son los incluidos en la figura 4. Se trata de seis principios básicos, 15 requisitos mínimos y 75 controles/medidas (agrupadas en organizativas, operacionales y de protección). A través de la página web del CCN está disponible un catálogo de guías muy exhaustivo y útil para la implantación efectiva del ENS. Es la conocida serie CCN-STIC 800, con más de 50 guías que facilitan la comprensión y ayudan a la implantación del ENS.

Figura 4. Principios Básicos, requisitos mínimos y medidas de seguridad – RD 3/2010 – Esquema Nacional de Seguridad

Fases de implantación y certificación

Las guías anteriormente citadas son una referencia muy útil para la implantación del ENS, ya que de forma general cada una de ellas ayudan al proceso de adecuación de una organización público/privada al ENS. Posteriormente, una vez implantado el ENS se podría iniciar el proceso de auditoría de certificación de conformidad por una entidad certificadora independiente como es AENOR. Para otorgar la conformidad con el ENS, los sistemas de información de una organización deben cumplir con el articulado y el total de medidas (controles) que hay que aplicar en función de la categorización del sistema (Básica, Media, Alta) y el análisis de riesgos.

El proceso de auditoría de conformidad por AENOR utiliza principalmente los siguientes documentos púbicos (ITS-Instrucciones Técnicas de Seguridad, de obligado cumplimiento publicadas en el BOE; y Guías CCN-STIC, de carácter orientativo):

- ITS-Conformidad con el ENS (BOE-A-2016-10109)

- ITS-Auditoria Seguridad ENS (BOE-A-2018-4573)

- Guía CCN-STIC-830-Ambito de Aplicación ENS

- Guía CCN-STIC 809 – Declaración y Certificación de Conformidad con el ENS Y distintivos de Cumplimiento

- Guía CCN-STIC 802 – Auditoria de Seguridad

- Guía CCN-STIC 804 – ENS. Guía de Implantación

- Guía CCN-STIC 808 – Verificación del Cumplimiento del ENS.

AENOR ha sido pionera en conseguir la acreditación por ENAC para la certificación de conformidad con el ENS. En la actualidad, ha certificado a más de 50 organizaciones públicas/privadas y es la única organización acreditada para emitir los certificados ENS, ISO 27001 de Sistema de Gestión de Seguridad de la Información e ISO 22301 de Sistema de Gestión de Continuidad de Negocio.

Principales beneficios del ENS

Los principales beneficios de conseguir el certificado ENS son:

- Crear las condiciones necesarias de confianza en el uso de los servicios y medios electrónicos, a través de controles/medidas de seguridad que permita a los ciudadanos y a las Administraciones Públicas, el ejercicio de derechos y el cumplimiento de deberes a través de estos medios.

- Introducir elementos comunes para las Administraciones Públicas en materia de seguridad de las TIC.

- Aportar un tratamiento homogéneo de la seguridad, cuando participen diversas entidades y utilizar un lenguaje común.

- Mejora continua de la seguridad.

- Con ENS se establece un marco nacional que contiene un conjunto de medidas/controles que implica una protección para la ciberseguridad nacional.

Figura 3. Proceso de Certificación de AENOR según ISO/IEC 27001/ENS

Integración ENS e ISO/IEC 27001

Como ya se ha indicado anteriormente, el ENS es un esquema inspirado en la familia de estándares ISO 27000 y, más concretamente, en la ISO/IEC 27001, por lo que su estructura y aplicación responde al modelo de Ciclo PDCA-Mejora continua, considerando el análisis de riesgos para la implantación de medidas/controles donde sea necesario y adecuado. Esto permite una integración muy clara, pues ambas herramientas son complementarias y constituyen un binomio perfecto para la ciberseguridad.

A través de la Guía CCN-STIC-825 se establecen los aspectos comunes y diferenciadores entre la ISO/IEC 27001 y ENS pudiendo abordar, dentro de un mismo alcance para los sistemas de información, la certificación integrada de ambos referenciales. Esto permite dar cumplimiento a un Real Decreto Español y disponer de un Sistema de Gestión de Seguridad de reconocimiento internacional ISO.

Por último y no menos importante, hay que considerar las recientes publicaciones por parte de la Unión Europea en materia de ciberseguridad, como es el caso del Reglamento Europeo de Ciberseguridad (Cybersecurity Act), que establece un mecanismo para implementar sistemas europeos de certificación de la ciberseguridad de procesos, productos y servicios de TIC específicos. La Directiva NIS-Network and Information Security, traspuesta al ordenamiento jurídico español como Real Decreto-Ley en septiembre 2018, impulsa la mejora del nivel de seguridad en las redes y sistemas de información que sustentan la prestación de los servicios esenciales y servicios digitales dentro de la Unión Europea.

En este punto la Norma ISO/IEC 27001 y el ENS en España podrán ser las referencias base que hay que considerar para construir las futuras certificaciones de la UE. Aquellas organizaciones que tengan estas certificaciones con AENOR estarán dando respuesta a las tres cuestiones fundamentales a las que se aludía antes, alineadas a los objetivos de negocio de su organización publica/privada y estará preparada para integrarse en las nuevas normativas y reglamentaciones de ciberseguridad.

Hablar un lenguaje de ciberseguridad orientado a los objetivos del negocio, involucrando a stakeholders, a la Alta Dirección y personal de las organizaciones; optimización de recursos y costes, orientando los presupuestos de ciberseguridad y la aplicación de controles donde la organización tiene mayores riesgos según sus procesos de negocio; creación de las condiciones necesarias de confianza en el uso de los medios electrónicos, a través de medidas (controles) de seguridad para garantizar la seguridad de los sistemas, datos, las comunicaciones y los servicios electrónicos de la AAPP en el ámbito nacional; o establecer un marco nacional que implica una protección para la ciberseguridad nacional son algunas de las ventajas de la certificación ISO/IEC 27001 y ENS.

Video. Certificación ISO/IEC 27001 y Esquema Nacional de Seguridad, binomio perfecto de ciberseguridad

Experiencias

Sumar seguridad

Manuel Moreno

CIO y Director de Operaciones

KIO Networks España

KIO Networks España es una empresa que proporciona desde su Centro de Datos TierIV servicios de Cloud Computing tanto en el ámbito nacional como internacional, considerando la seguridad como un pilar en el que apoya tanto la calidad del servicio como su disponibilidad. Dentro de las certificaciones de las que dispone en el ámbito de seguridad, se incluyen las conseguidas de acuerdo con las Normas ISO 27001, ISO 27017 e ISO 27018, añadiendo a estas las propias de PCI-DSS (Payment Card Industry Data Security Standard) y el Esquema Nacional de Seguridad (ENS).

En relación con el ENS, son las Administraciones Públicas las que deben dar cumplimiento y, por tanto, para poder externalizar la contratación de sus servicios requieren que la cloud disponga de los controles y medidas de seguridad acordes a lo que el ENS obliga. Por ello, como Service Provider, este certificado de conformidad de AENOR nos ha permitido ofrecer en la Región de Murcia unos servicios de infraestructura en total cumplimiento con el ENS, y aumentar las exigencias de seguridad de las certificaciones ISO de nuestro Sistema de Gestión de Seguridad de la Información.

Toda apuesta por la mejora continua en los aspectos de seguridad será siempre acertada y, por ello, KIO Networks focaliza gran parte de sus esfuerzos en este sentido. Desde nuestros orígenes, conseguir el certificado ISO 27001 ha sido la clave para establecer el punto de partida en el que apoyamos la definición de todos nuestros servicios cloud. Esta norma, al igual que la ISO 27017 e ISO 27018, mantienen el nivel de seguridad que nos obligamos a cumplir cada día; sobre todo al estar sometidos a una auditoria continua que percibimos de forma positiva. Son los clientes los que, dentro de la contratación de nuestros servicios, exigen de manera inherente estos niveles de seguridad, que deben estar avalados por las correspondientes certificaciones.

Experiencias

Seguridad de la Información, pieza clave de la Transformación Digital

Isaac Carreras

Director de Tecnología & Ciberseguridad

IaaS365

IaaS365 es una compañía española de servicios IT que brinda soluciones tecnológicas globales, estratégicas e innovadoras a sus clientes. Nuestro objetivo es ayudar a las empresas a pensar cómo la transformación digital puede garantizarles crecimiento y competitividad en sus mercados. Pero no se trata de digitalizarse de cualquier manera, si no siempre buscando modelos basados en la Seguridad de la Información.

Disponer de un Sistema de Gestión de la Seguridad de la Información no es una opción, es una necesidad ineludible para cualquier organización o compañía, independientemente de su tamaño. Hay un principio que tenemos que tener muy claro, y así está interiorizado en IaaS365, y es que la seguridad de la información tiene que ser gestionada y gobernada.

Para tener éxito en esta estrategia es crucial disponer y apoyarse en estándares que sirvan de marcos de referencia refutados. Por ello, en nuestro caso hemos seleccionado el estándar ISO/IEC 27001 y el Esquema Nacional de Seguridad (ENS). El principal objetivo de ambos es proporcionar una guía a las diferentes organizaciones sobre cómo diseñar, implementar y mantener las políticas, procesos y tecnologías necesarios para gestionar los riesgos de seguridad asociados a los diferentes activos presentes en las mismas.

Además de lo citado, si hay un factor clave que justifica la necesidad de usar estos referenciales es que los controles de seguridad se deben gestionar de forma centralizada y hay que seleccionarlos teniendo una visión global, y no parcial, del contexto y la organización. Hacerlo de otro modo es cometer el error de no abordar la seguridad de la información de forma transversal a todas las áreas de la organización, y hay que tener en cuenta que la información que hay que proteger no es exclusiva de un área o departamento.

Finalmente, implantar estos referenciales y disponer de los correspondientes certificados de AENOR es beneficioso por el cumplimiento regulatorio, contractual y legal; por la mejora de los procesos internos, generando estructuras internas sólidas que incrementan la productividad y reducción de riesgos; por la ganancia de nuevos clientes, incrementando la imagen y reputación; y por la prevención de las pérdidas ocasionadas por incidentes de seguridad.

LA REVISTA DE LA EVALUACIÓN DE LA CONFORMIDAD

LA REVISTA DE LA EVALUACIÓN DE LA CONFORMIDAD